Die Gefahr von KI-Stimmenklon-Angriffen

Cyberkriminelle haben mit Hilfe von neu entwickelten Tools zum Klonen von Stimmen durch künstliche Intelligenz (KI) eine neue Art von Betrug entwickelt. Mit einer kleinen Tonprobe können sie die Stimme von fast jedem klonen und gefälschte Nachrichten per Voicemail oder Textnachrichten versenden.

Das Ziel ist meist, die Leute um Hunderte, wenn nicht Tausende von Dollar zu betrügen.

Der Anstieg von KI-Stimmenklon-Angriffen

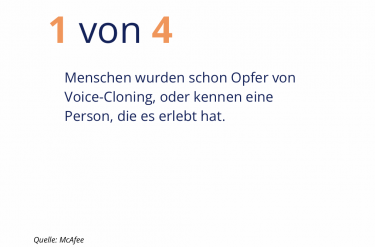

Eine kürzlich von McAfee durchgeführte weltweite Studie ergab, dass von 7.000 befragten Personen jeder Vierte angab, einen KI-Stimmenklon-Betrug erlebt zu haben oder jemanden zu kennen, dem dies passiert ist.

Wie funktionieren KI-Stimmenklon-Angriffe?

Mit einer kleinen Probe der Stimme einer Person und einem Skript, das sich ein Cyberkrimineller ausgedacht hat, klingen diese Stimmenklon-Nachrichten überzeugend. 70 Prozent der Teilnehmer einer weltweiten Umfrage von McAfee gaben an, dass sie nicht sicher sind, ob sie eine geklonte Stimme von der echten unterscheiden können.

Häufige Themenfallen und Zahlungsmethoden

Cyberkriminelle erstellen Nachrichten voller Dringlichkeit und Verzweiflung. Sie verwenden das Klon-Tool, um sich als Freund oder Familienmitglied eines Opfers auszugeben und eine Sprachnachricht zu hinterlassen, in der es heißt, dass es einen Autounfall hatte oder vielleicht ausgeraubt oder verletzt wurde. In jedem Fall heißt es in der gefälschten Nachricht oft, dass sie sofort Geld brauchen.

Was sind häufige Themenfallen?

Jemand hatte einen Autounfall

Jemand wurde ausgeraubt

Jemand hat Telefon oder Brieftasche verloren

Jemand braucht Hilfe auf einer Auslandsreise

Die Zahlungsmethoden variieren, doch Cyberkriminelle verlangen oft nach Formen, die sich nur schwer zurückverfolgen oder wiederherstellen lassen, wie z. B. Geschenkkarten, Überweisungen, wiederaufladbare Debitkarten und sogar Kryptowährungen.

Die Kosten von KI-Stimmenklon-Angriffen

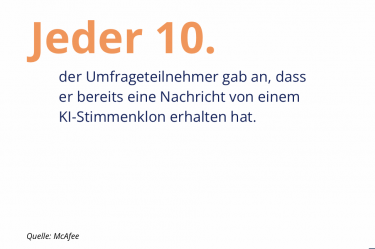

Alles in allem hat sich der Ansatz bisher als recht effektiv erwiesen. Jeder Zehnte der in der Studie befragten Personen gab an, eine Nachricht von einem KI-Stimmenklon erhalten zu haben, und 77 % dieser Opfer gaben an, dadurch Geld verloren zu haben.

Von den Personen, die angaben, Geld verloren zu haben, gaben 36 % an, dass sie zwischen 500 und 3.000 US-Dollar verloren haben, während 7 % um Beträge zwischen 5.000 und 15.000 US-Dollar gebracht wurden.

Die Verfügbarkeit von Originalstimmen

Natürlich braucht ein Klon ein Original. Cyberkriminelle haben keine Schwierigkeiten, Originalstimmdateien zu beschaffen, um ihre Klone zu erstellen. Die Studie ergab, dass 53 % der Erwachsenen angaben, dass sie mindestens einmal pro Woche ihre Sprachdaten online oder in aufgezeichneten Notizen weitergeben, und 49 % tun dies bis zu zehn Mal pro Woche. Bei all diesen Aktivitäten entstehen Sprachaufzeichnungen, die gehackt, gestohlen oder weitergegeben werden könnten.

Bedenken Sie, dass Menschen Videos von sich selbst auf YouTube einstellen, Aufnahmen in sozialen Medien teilen und vielleicht sogar an Podcasts teilnehmen.

Fast die Hälfte (45 %) der Umfrageteilnehmer gab an, dass sie auf eine Sprachnachricht antworten würden, die vorgibt, von einem Freund oder einer geliebten Person zu stammen, der/die Geld benötigt, insbesondere wenn sie glauben, dass die Anfrage von ihrem Partner oder Ehepartner (40 %), ihrer Mutter (24 %) oder ihrem Kind (20 %) stammt.

Außerdem gaben sie an, dass sie wahrscheinlich auf eine dieser Nachrichten antworten würden, wenn der Absender der Nachricht sagen würde:

Sie hatten einen Autounfall (48 %).

Sie wurden ausgeraubt (47 %).

Sie haben ihr Telefon oder ihre Brieftasche verloren (43 %).

Sie brauchten Hilfe auf einer Auslandsreise (41 %).

KI-Tools zum Klonen von Stimmen - für Cyberkriminelle frei verfügbar

In Verbindung mit dieser Umfrage untersuchten die Forscher von McAfee Labs zwei Wochen lang die Zugänglichkeit, Benutzerfreundlichkeit und Wirksamkeit von KI-Stimmenklonierungs-Tools. Sie fanden mehr als ein Dutzend, die im Internet frei verfügbar waren.

Für die Nutzung dieser Werkzeuge waren nur geringe Erfahrungen und Fachkenntnisse erforderlich. In einem Fall reichten nur drei Sekunden Audio aus, um einen Klon zu erstellen, dessen Stimme zu 85 % mit dem Original übereinstimmte (basierend auf dem Benchmarking und der Bewertung der Sicherheitsforscher von McAfee). Weitere Anstrengungen können die Genauigkeit noch weiter erhöhen.

Schützen Sie sich vor KI-Stimmenklon-Angriffen

Achten Sie darauf, dass nur Sie und Ihre engsten Vertrauten es kennen. (Banken und Alarmanlagenhersteller richten oft Konten mit einem Codewort ein, um sicherzustellen, dass Sie wirklich Sie sind, wenn Sie mit ihnen sprechen). Vergewissern Sie sich, dass jeder dieses Codewort kennt und es in Nachrichten verwendet, wenn er um Hilfe bittet.

Neben Tools zum Klonen von Stimmen verfügen Cyberkriminelle auch über andere Tools, mit denen sie Telefonnummern so fälschen können, dass sie legitim aussehen. Selbst wenn es sich um eine Sprachnachricht oder eine SMS von einer Nummer handelt, die Sie kennen, sollten Sie innehalten und nachdenken. Hört sich das wirklich nach der Person an, von der Sie glauben, dass sie es ist? Legen Sie auf und rufen Sie die Person direkt an oder versuchen Sie, die Informationen zu überprüfen, bevor Sie antworten.

Wer gehört zu Ihrem Social Media-Netzwerk? Wie gut kennen Sie sie wirklich und wie viel Vertrauen haben Sie in sie? Je breiter Ihre Verbindungen sind, desto größer ist das Risiko, das Sie eingehen, wenn Sie Inhalte über sich selbst teilen. Überlegen Sie genau, welche Freunde und Verbindungen Sie online haben, und stellen Sie Ihre Profile nur auf “Freunde und Familie” ein, damit Ihre Inhalte nicht für die breite Öffentlichkeit zugänglich sind.

Identitätsüberwachungsdienste können Sie benachrichtigen, wenn Ihre persönlichen Daten im Dark Web auftauchen, und Ihnen Hinweise zu Schutzmaßnahmen geben. Dies kann dazu beitragen, andere Möglichkeiten auszuschalten, mit denen ein Betrüger versuchen kann, sich als Sie auszugeben.

Wie ist der Betrüger überhaupt an Ihre Telefonnummer gekommen? Es ist möglich, dass er diese Informationen von einer Datenmakler-Website erhalten hat. Datenmakler kaufen, sammeln und verkaufen detaillierte persönliche Informationen, die sie aus verschiedenen öffentlichen und privaten Quellen zusammenstellen, z. B. aus kommunalen, staatlichen und bundesstaatlichen Aufzeichnungen sowie von Dritten. Unser Service zur Bereinigung persönlicher Daten scannt einige der riskantesten Datenmakler-Websites und zeigt Ihnen, welche davon Ihre persönlichen Daten verkaufen.

Gerne unterstützen wir euch dabei

Die wichtigsten Informationen und Meldungen für Ihr Unternehmen? Hier.